Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Veille Informatique

Ce qu’il faut retenir

Résumé généré par IA

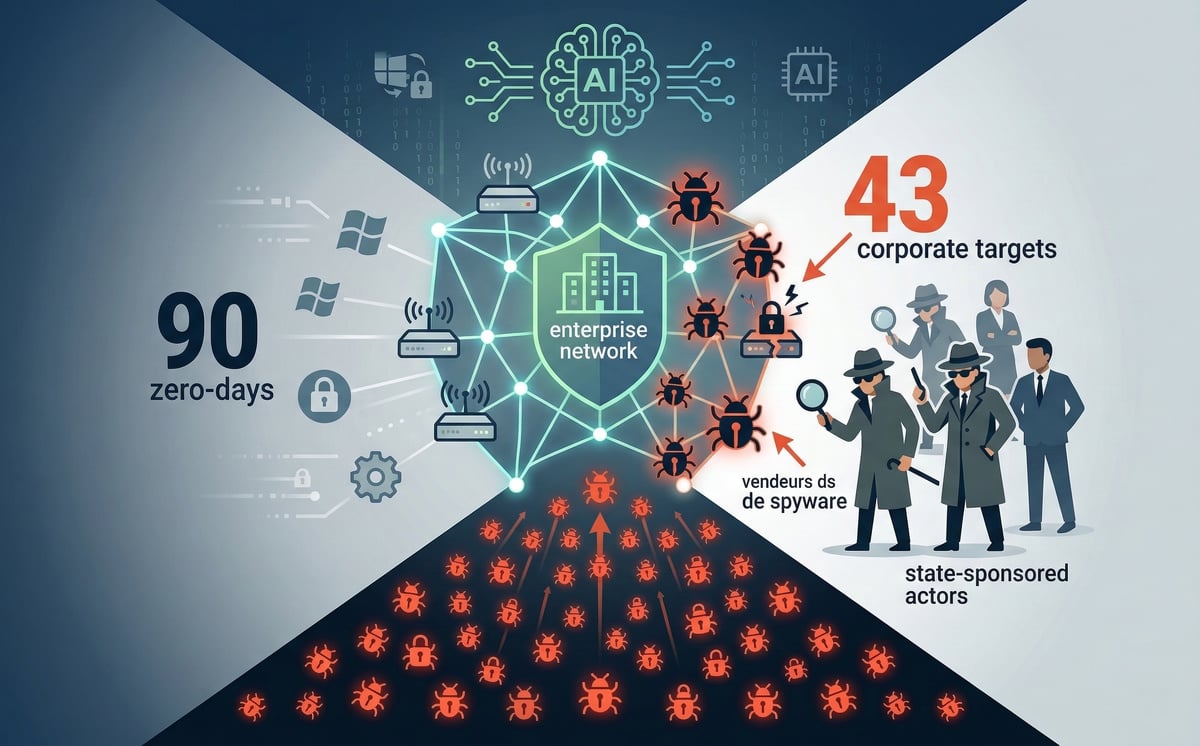

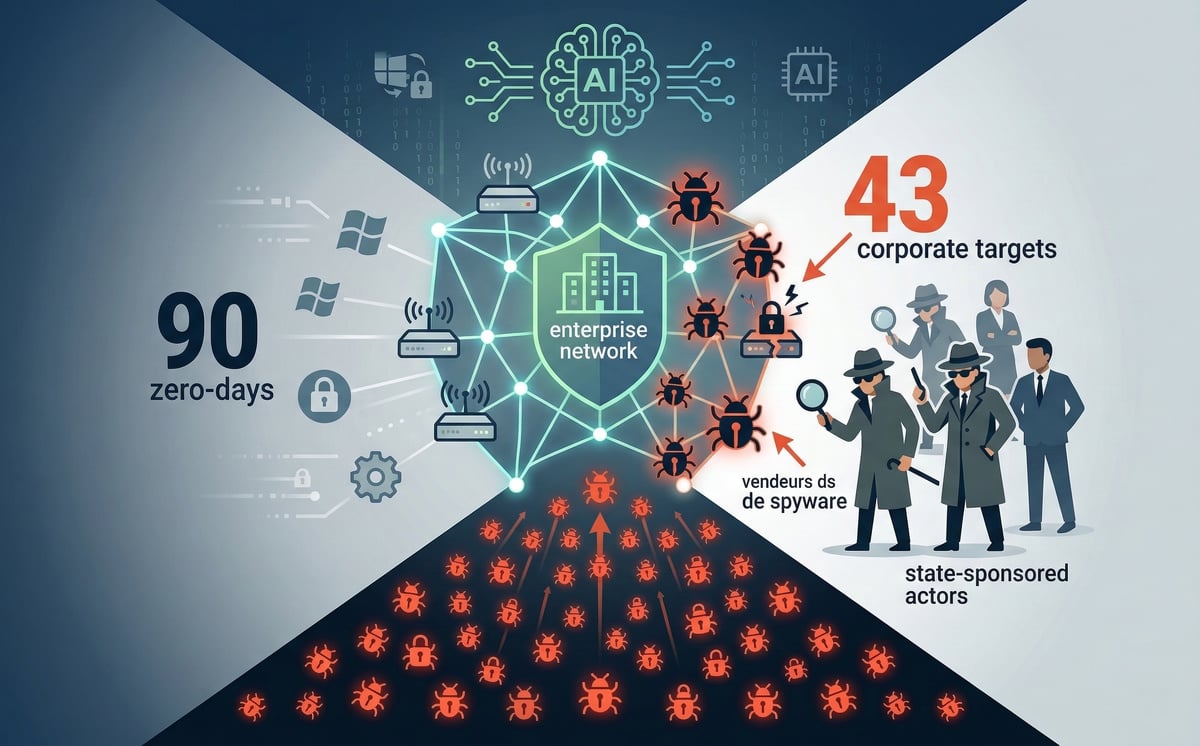

Google vient de publier son rapport annuel sur les failles zero-day. En 2025, son équipe de renseignement a comptabilisé 90 vulnérabilités exploitées avant d’être corrigées. Près de la moitié visaient des équipements d’entreprise, un record, et les vendeurs de spyware passent en tête du classement pour la première fois.

Le Google Threat Intelligence Group a suivi 90 failles zero-day exploitées dans la nature en 2025, contre 78 en 2024 et 100 en 2023. Le chiffre global reste dans la même fourchette, mais la répartition a changé. 43 de ces failles ciblaient du matériel ou des logiciels d’entreprise, soit 48 % du total. C’est du jamais vu.

L’année précédente, on en comptait 36, et en 2023 seulement 30. 21 failles concernaient des logiciels de sécurité et des appliances réseau, et 14 visaient des équipements en bordure de réseau : routeurs, passerelles VPN, pare-feu. Le problème, c’est que ces appareils ne disposent pas d’outils de détection classiques, ce qui en fait des cibles idéales pour les attaquants.

Sur les 42 failles dont l’origine a pu être identifiée, 15 viennent de vendeurs commerciaux de logiciels espions, des sociétés comme NSO Group, Intellexa ou Candiru. C’est la première fois qu’ils dépassent les groupes soutenus par des États dans le décompte annuel.

Côté opérations gouvernementales, 12 failles sont attribuées à des acteurs étatiques, dont 7 liées à la Chine. Les cybercriminels « classiques » arrivent derrière avec 9 failles. Microsoft reste l’éditeur le plus ciblé, suivi de Google avec 11 failles et Apple avec 8. L’exploitation des navigateurs est au plus bas, mais celle des systèmes d’exploitation grimpe.

Google prévient que ça ne va pas se calmer. Les équipements réseau d’entreprise vont continuer à attirer les attaquants, et l’IA devrait accélérer la découverte de nouvelles vulnérabilités. Les éditeurs ont quand même fait des progrès : certaines catégories de failles ont pratiquement disparu grâce aux investissements en sécurité.

Sauf que voilà, les attaquants s’adaptent et se tournent vers les surfaces les moins protégées. Les appareils en bordure de réseau, qui gèrent du trafic sensible sans la moindre supervision, sont devenus la cible de choix.

Quoi qu’il en soit, 90 failles zero-day en un an, ça fait beaucoup. Et quand les vendeurs de spyware commercial passent devant les agences gouvernementales dans le classement, on comprend que l’espionnage numérique est devenu un business comme un autre.

Sources : Bleeping Computer , The Register

Content retrieved from: https://korben.info/90-failles-zero-day-en-2025-les-entreprises-dans-le-viseur-comme-jamais.html.